便利サイトまとめ

2026年版 比較:WebサービスIDを5社で比較

プロダクトの認証基盤を選ぶとき、MAU・SMSコスト・クラウド親和性・運用負荷のどれを優先するかで結論が変わります。本記事はAuth0/Amazon Cognito/Google…

広告・PR表記

この記事には広告・PR・ リンクを含みます。商品・の購入や申込みなどにより、サイト運営者に報酬が発生する場合があります。 記事内には提携リンクを含む場合があります。まずは使い道に合う候補を探しやすい から案内します。

この記事でわかること

webサービスid、もっと早く知りたかった……と感じる場面が増えていますが、認証基盤を誤るとコストや運用負荷が累積します。

最終確認

迷ったらここから

誰向けかと、まず有力な選択肢を短く整理してから本文へ進めます。

FOR YOU

プロダクトマネージャー、バックエンドエンジニア、またはSaaS運用担当で、月間MAUやMFA頻度を想定して認証基盤を選定しようとしている人。

MAU課金・SMS課金・クラウド親和性・運用のトレードオフが分からず、どのID基盤を導入すべきか判断できない。 この記事で提示した想定条件(MAU・MFA比率・クラウド基盤)に当てはめ…

BEST CHOICE

Auth0(Okta Customer Identity Cloud)

中〜大規模のB2C/B2Bプロダクトで、短期リリースとAdaptive MFAやパスキーを重視する。 Auth0は25,000〜50,000 MAU帯の無償枠・Adaptive MFA…

IF UNSURE

結局どれを使えばいいか:汎用性と短期間導入を重視するならAuth0を第一候補に、完全自前運用かコスト恒久削減を狙うならKeycloakを採用候補にする。

MAUに対する長期コストを厳密に抑えたい、またはデータ所在・カスタム認可ロジックを完全に制御したい組織。 Keycloakはソフトウェア自体がOSSでライセンス費用が発生しない代わりに、サー…

主要な結論と比較軸(先出し)

結論を先に示すと、導入速度と標準機能の充実を最重視するならAuth0、クラウドネイティブ環境に最適化したいならAmazon CognitoかGoogle Identity、Azure主体ならMicrosoft Entra、完全制御とコスト最適化を狙うならKeycloakが有力な選択肢です。理由は各社のMAU課金・SMS課金・クラウド統合度・運用負荷に明確な差があるためで、具体的にはAuth0は25,000 MAUなどの無料枠がある点、CognitoはAWSネイティブ統合と0.015 USD/MAUの階層がある点、Googleは最初の50,000 MAU無料枠が有利である点、Entraは50,000 MAUの無料枠とConditional Accessが強み、Keycloakはソフト自体はOSSでライセンス不要だが運用コストが別途発生する点が判断材料です。

比較基準は次の5つで統一して評価しました:1) 導入速度と実装工数、2) MAUおよびSMS/MFAの課金モデル、3) クラウド/IDフェデレーションとの親和性、4) セキュリティ機能(パスキー/FIDO・Adaptive MFA・ログ保持)と運用性、5) 運用コストとサポート体制。上の基準はDigital庁のAPI技術ガイドやSysdigの2025クラウドセキュリティ報告、Stanfordの「Keys on Doormats」研究を踏まえて選定しています。

下の表は比較の総覧で、後続セクションは各軸での具体的数値・注意点・向き不向きを提示します。| サービス名 | 特徴 | メリット | デメリット | 向いている人 | ★総合評価 |

|————|——|———-|————|————–|————|

| Auth0 | SaaS型CIAM、パスキー・Adaptive MFA対応、拡張性高 | 導入速度・豊富な機能 | MAU/機能でコスト増 | 中〜大規模で迅速導入したいチーム | 4.6 |

| Amazon Cognito | AWSネイティブ、ユーザープール/IDプール分離 | AWSサービス統合が容易 | SMS/メールでコスト複雑化 | AWS環境に深く組み込む開発チーム | 4.0 |

| Google Identity / Firebase | Firebase連携が強くモバイル重視 | 初期無料枠が大きく実装が簡単 | SMS課金で急増コスト | モバイルアプリ主体のスタートアップ | 4.1 |

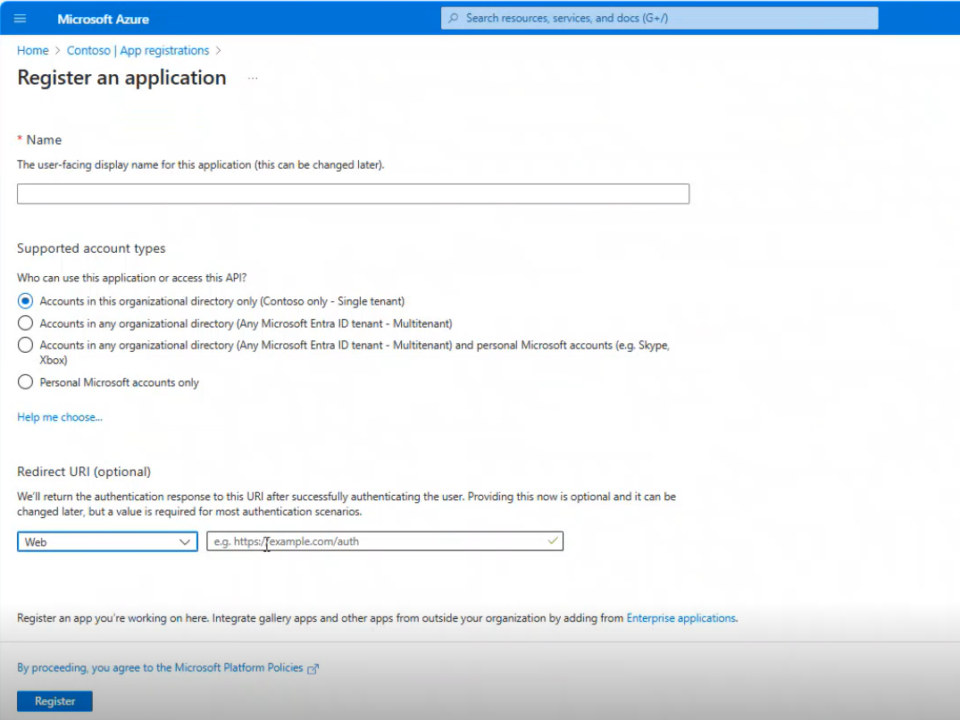

| Microsoft Entra External ID | Azureと統合、Conditional Accessが強み | 50k無料枠・企業向け機能 | MFAイベント課金でコスト増 | Azure中心の大規模B2C | 4.0 |

| Keycloak | OSSで自己ホスト可、カスタマイズ自在 | ライセンス費不要で自由度高い | 運用・監視の労力とコスト | 運用体制が整った企業またはSREチーム | 3.9 |

- 評価基準:導入速度、MAU/SMS課金、クラウド親和性、セキュリティ機能、運用コストの5軸で統一比較

- 価格のキモ:MAU定義とMFAイベント課金の有無、SMS送信は別料金のケースが多い(Cognito/Firebase/Entra)

- セキュリティのキモ:キー漏洩の実データ(Stanfordの調査で1,748件の認証情報を検出)を踏まえたシークレット管理が必須

導入速度と実装工数の差 — どこで時間が浮くか

結論として、最短で動かしたい場合はAuth0とFirebaseが有利で、セットアップから最初のログインまでの時間が短い点が利点です。Auth0はUIベースのルールやテンプレート、パスキーとソーシャルログインの事前統合が手早く、Auth0公式のドキュメントはセルフサービスで設定できることを明記しています。Firebase(Google Identity)はSDKがモバイル向けに最適化されており、Email/Social/Phone認証の組み込みが迅速ですが、SAMLや企業向けの拡張はIdentity Platformに上げる必要があり設定工数は増えます。

逆にKeycloakは自由度が高い反面、自己ホスト時のインフラ設計、冗長化、バックアップ、監視の構築に中〜長期の工数が必要で、その労力を運用チームが負担できるかが採用可否の分岐点になります。KeycloakはLDAP/AD統合やカスタムプロトコル拡張に強く、Red Hatの商用サポートを付ければ導入のハードルは下がりますが、その分のランニングコストが発生します。Microsoft EntraとAmazon Cognitoは各クラウドの既存インフラと連携させると導入が早くなる点でメリットがあり、特にAzure環境ではEntraのConditional Accessや既存ADとの親和性が導入負荷を下げます。

実務的な目安として、認証フローが単純でモバイル主体のアプリならFirebaseで数日〜数週間、社外SSOや複数企業連携が必要であればAuth0で数週間、完全自前の要件や高いカスタマイズが必要ならKeycloakで数週間〜数ヶ月の実装期間を見込んでください。

- Auth0:テンプレートと管理UIで初動が速い(短期PoC向け)

- Firebase:モバイルSDKが豊富で初期実装が短時間

- Keycloak:自由度は高いが冗長化・監視で工数が増大

比較早見表

| サービス名 | 特徴 | メリット | デメリット | 向いている人 | ★総合評価 |

|---|---|---|---|---|---|

| Auth0 | SaaS型CIAM、パスキー・Adaptive MFA対応、拡張性高 | 導入速度・豊富な機能 | MAU/機能でコスト増 | 中〜大規模で迅速導入したいチーム | |

| Amazon Cognito | AWSネイティブ、ユーザープール/IDプール分離 | AWSサービス統合が容易 | SMS/メールでコスト複雑化 | AWS環境に深く組み込む開発チーム | |

| Google Identity / Firebase | Firebase連携が強くモバイル重視 | 初期無料枠が大きく実装が簡単 | SMS課金で急増コスト | モバイルアプリ主体のスタートアップ | |

| Microsoft Entra External ID | Azureと統合、Conditional Accessが強み | 50k無料枠・企業向け機能 | MFAイベント課金でコスト増 | Azure中心の大規模B2C | |

| Keycloak | OSSで自己ホスト可、カスタマイズ自在 | ライセンス費不要で自由度高い | 運用・監視の労力とコスト | 運用体制が整った企業またはSREチーム |

比較したうえで今すぐ確認したいリンク

Amazon書籍

関連する仕事術・ツール本をAmazonで見る

「2026年版 比較:WebサービスIDを」に関連する書籍・商品をAmazonで比較できます。

コスト比較(MAU・SMS・MFA)と試算の扱い

結論:MAUとSMS利用頻度がコスト決定要因で、50,000 MAUやMFAイベントの想定が変わるだけで月額が数百から数千ドル変動します。Auth0はプランによってMAU上限やログ保持日数が異なり、高度機能はProfessionalやEnterpriseで追加費用が発生する点がコスト増の要因です。Amazon Cognitoは0.015 USD/MAU(フェデレーション等のケース)やSMS送信の別課金があるため、SMS多用シナリオではコストが想定外に膨らむ可能性があります。

Google Identity(Firebase)は最初の50,000 MAUが無料(Tier構成)で小〜中規模のスタートアップに経済的優位がありますが、SMS認証が多いとFirebaseの電話認証コストが総額を押し上げます。Microsoft Entraは50,000 MAUの無料枠があり、Conditional Accessなどの企業向け機能は別料金領域となる場合があるため、頻度の高いMFAやリスクベース認証を多用する場合はコストの精査が必要です。

Keycloakはソフト自体はOSSでライセンス費用が不要ですが、実運用ではサーバーコスト、冗長化、監視、バックアップ、SRE工数が発生し、これらの合算で総所有コスト(TCO)を比較する必要があります。実際の想定MAU(例:50k/200k/1M)とMFA比率を入れた試算が効果的で、必要ならこの後の作業で具体的な日本円換算の月額試算を作成します。

- MAU定義を確認:サービスごとにMAUの定義(アクティブユーザーの範囲)が異なるため見積もり必須

- SMSは別料金:Cognito、Firebase、EntraはいずれもSMS送信を別課金としている点に注意

- 無料枠の活用:Auth0やGoogleは導入段階の無料枠があるが、ログ保持や監査機能はプラン依存

セキュリティと運用観点 — 漏洩・鍵管理・モダン認証の現状

結論:シークレット管理と鍵の露出防止が最優先で、運用面でVault等のシークレット管理を導入しないとStanfordの「Keys on Doormats」で示された実証結果のような公開露出リスクを避けられません。Stanfordらの研究は約1,000万ページを解析して1,748件の異なる認証情報を14社プロバイダから特定し、約1万ページで公開露出が確認されたと報告しており、露出が数か月~数年継続した事例が含まれている点は見過ごせません(arXiv, 2026-03-12)。

実務的にはHashiCorp Vaultのようなシークレット管理を導入するか、クラウドのSecret Manager(AWS Secrets ManagerやGoogle Secret Manager、Azure Key Vault)と連携して動的な鍵発行・自動ローテーションを設計することが推奨されます。ラック(LAC)の事例や製品提供情報はVaultを用いた動的発行・自動廃止の運用が商用事例として紹介されており、2026年1月時点の提供機能として有効であることが明記されています。

認証方式ではパスキー(FIDO)やパスワードレスが急速に普及しており、Auth0やNRIのUni‑ID、SOLANOWAのMFA実装事例などが示すようにパスワード依存を下げる設計が今後の標準になりつつあります。政府のDigital庁もOpenID Connectの推奨、APIキーの棚卸、不要キーの削除、シークレットマネージャ採用を明文化しており、これらを踏まえた設計が求められます(Digital庁ガイド 2024-10-01版)。

- Stanford調査:1,748件の異なる認証情報を発見、露出は長期化する例がある(arXiv 2026-03-12)

- 対策:HashiCorp VaultやクラウドのSecret Managerで動的発行・自動廃止を組む

- 認証の未来:FIDO/パスキーの導入が進み、パスワード依存を下げる設計が有利

用途別の選び方:短期リリース/クラウド統合/完全自前の3ケース

結論を先出しすると、短期で機能を揃えたい場合はAuth0、AWSの既存リソースと密接に統合したいならAmazon Cognito、モバイル主導でSDK重視ならGoogle Identity(Firebase)、Azure中心ならMicrosoft Entra、フルコントロールと長期コスト最適化を狙うならKeycloakを選びます。これは各製品の強みが導入速度、クラウド親和性、モバイルSDK、エンタープライズ制御、自己ホスト運用のいずれかに偏っているためで、選択はプロダクトの優先順位に一致させる必要があります。

具体例として、消費者向けサービスで月間ログイン数が200kを超え、SMSベースの認証を多用する場合はSMS課金が総コストを押し上げるため、CognitoやFirebaseの料金モデルを精査してから選ぶべきです。逆に、複数企業間SSOや高度なカスタム認可が必要ならAuth0のカスタムルールやSCIM連携が短期で効果を発揮しますし、内部システム連携が中心で社内SREが揃っているならKeycloakの自己ホストが長期的に有利になります。

金融系や行政系の高コンプライアンス要件がある場面はMicrosoft EntraやGoogleのIdentity Platform、または商用のCIAM(例:NRIのUni‑ID)を検討し、Digital庁のガイドラインに沿ったログ保持・アクセス制御設計を優先してください。

- 短期リリース:Auth0(テンプレと管理UIで最速)

- AWS統合:Amazon Cognito(IAMやSTSとの相性)

- 自己ホスト/長期最適化:Keycloak(運用チームがある前提)

さらに詳しく見る

リスクと注意点:契約・データ所在・ログ保持の落とし穴

結論:契約前にMAU定義、ログ保持期間、データ保存地域(リージョン)、MFA課金のトリガー条件を必ず確認する必要があります。各社は無料枠や階層料金を公開していますが、実際の契約ではログ保持日数や監査ログの取り扱いがプランによって異なるため、セキュリティ監査要件がある場合はEnterprise契約や追加の監査オプションを検討する必要があります。たとえばAuth0はプランでログ保持日数が変わり、CognitoやFirebaseはSMS送信を別サービスで課金するため、運用上の請求構造が複雑になります。

海外系のSaaSを使う場合はデータ所在(データの保管リージョン)と法的要件を確認してください。EUや日本のデータ保護要件、金融系の厳格なログ保存、あるいはマイナンバー等の取り扱いが絡む場合は、データ主権を明示しているベンダーやオンプレ運用(Keycloak自己ホスト、または国内マネージド)を優先する方が法的リスクは低くなります。実運用でのリスク対策はSecret Manager導入、不要キーの削除、定期的なキー棚卸しのプロセスを組み込むことです。

最後に、2026年の動向としてパスキーやDIDの導入が進んでおり、将来的にパスワードベースの機能を中心に設計すると移行コストが発生します。プロダクト要件に応じてはAuth0やUni‑IDのようにFIDO/パスキーを既にサポートしている選択を優先し、将来の移行負荷を下げるアーキテクチャにしておくことを推奨します。

- 契約前チェック:MAU定義、ログ保持日数、データリージョン、MFAトリガー条件

- コンプラ重視:データ所在と監査要件を満たすかを優先評価

- 運用対策:シークレットの自動ローテーションと不要キーの定期削除

Amazon書籍

関連する仕事術・ツール本をAmazonで見る

「2026年版 比較:WebサービスIDを」に関連する書籍・商品をAmazonで比較できます。

FAQ

Auth0とFirebaseはどちらが初動コスト低めですか?

短期の初動ではFirebaseがやや低コストで実装が短時間に収まるケースが多く、特にモバイルSDKを使う場合は数日〜数週間でログイン機能を組めます。一方Auth0は管理UIとテンプレートで導入初期の負荷は小さいものの、Enterprise機能やログ保持を増やすと月額が上がるため、長期コストを見据えてプラン選定が必要です。

MAU試算で見落としがちな点は何ですか?

MAUの定義差(アクティブの判定期間)とMFAイベント課金、及びSMS送信の別課金が見落としやすい点です。特にSMS認証を多用する場合は1送信あたりの単価が積み上がり、総額が想定の2倍以上になるケースがあるため、想定ログイン/認証回数でシミュレーションしてください。

Keycloakを採用するなら最初に何を検討すべきですか?

Keycloak採用時は、冗長化設計、バックアップ、監視、ログ集約、SREや運用人員のコストを最初に見積もるべきです。ソフト自体はOSSで無償ですが、実運用のTCOはインフラ構成と運用体制によって大きく変わります。

セキュリティ観点で最低限やるべき対策は?

最低限はシークレット管理の導入(VaultやクラウドSecret Manager)、不要キーの定期削除、自動ローテーション、ログの長期保存方針の決定、そしてFIDO/パスキーの採用検討の順です。Stanfordの調査を踏まえた実運用では、公開露出を検出するためのコードベースの定期スキャンも推奨されます。

まとめ

迷ったら:短期で機能を揃えたい、且つパスキーやAdaptive MFAを使いたいならAuth0が最速の解になります。自己ホストで長期コスト最適化や完全制御を望むならKeycloakが有力ですが、冗長化・監視の設計とSRE体制が必須です。

次の一手:想定MAU(例:50k/200k/1M)とMFA比率を決めて、このリストから2候補を選び、無料枠でPoCを1ヶ月走らせて実運用コスト(SMS含む)とログ保持要件を確認してください。

参考情報

※ 本記事は上記の一次情報をもとに、編集部が独自に整理・解説したものです。情報は執筆時点のものです。

※ 本記事はAIを活用して生成・整理されたコンテンツを含みます。掲載情報は執筆時点のものです。最新情報については各公式サイトをご確認ください。