ご案内

記事内には提携リンクを含む場合があります。まずは使い道に合う候補を探しやすい から案内します。

おすすめ

webサービスIDとは?何ができるか・誰向けか・なぜ今注目かを短時間で把握する

結論:webサービスIDは「複数サービスでのログイン・認証・アカウント連携」を統一して管理するための仕組みで、SSO、パスワードレス、外部ID…

結論

迷ったらこうする:まずは要件を『短期で解決したい課題(例:ログイン摩擦)』と『長期で維持すべき要件(例:コンプライアンス、カスタムポリシー)』に分け、無料枠やPoCでSaaSプロバイダの導入効果を早期検証するのが合理的です。

判断フローの例:短期UX改善を重視 → SaaSの無料枠でPoC → 成功ならSaaS移行、カスタム要件が強ければ自ホスティングで並行検討。

この記事でわかること

結論:webサービスIDは「複数サービスでのログイン・認証・アカウント連携」を統一して管理するための仕組みで、SSO、パスワードレス、外部ID連携、ユーザープロビジョニングを一括で提供することが主な価値です(対象:プロダクト責任者・開発チーム・セキュリティ担当者)。

何ができるか:サインイン/サインアップ統合、IDフェデレーション(OAuth2/OIDC/SAML)、アカウントリンク、SCIMによるユーザープロビジョニング、JWTベースのトークン管理など。

最重要:webサービスIDとは何か(短く・実務でどう使うか)

定義(結論直球):webサービスIDは「認証(誰かの確認)と認可(何ができるかの判断)をサービス横断で提供するID基盤」です。開発者はログイン処理やパスワード管理、トークン発行・検証を自前で作らずに済み、プロダクトはユーザー経験(UX)と安全性を短期間で改善できます。

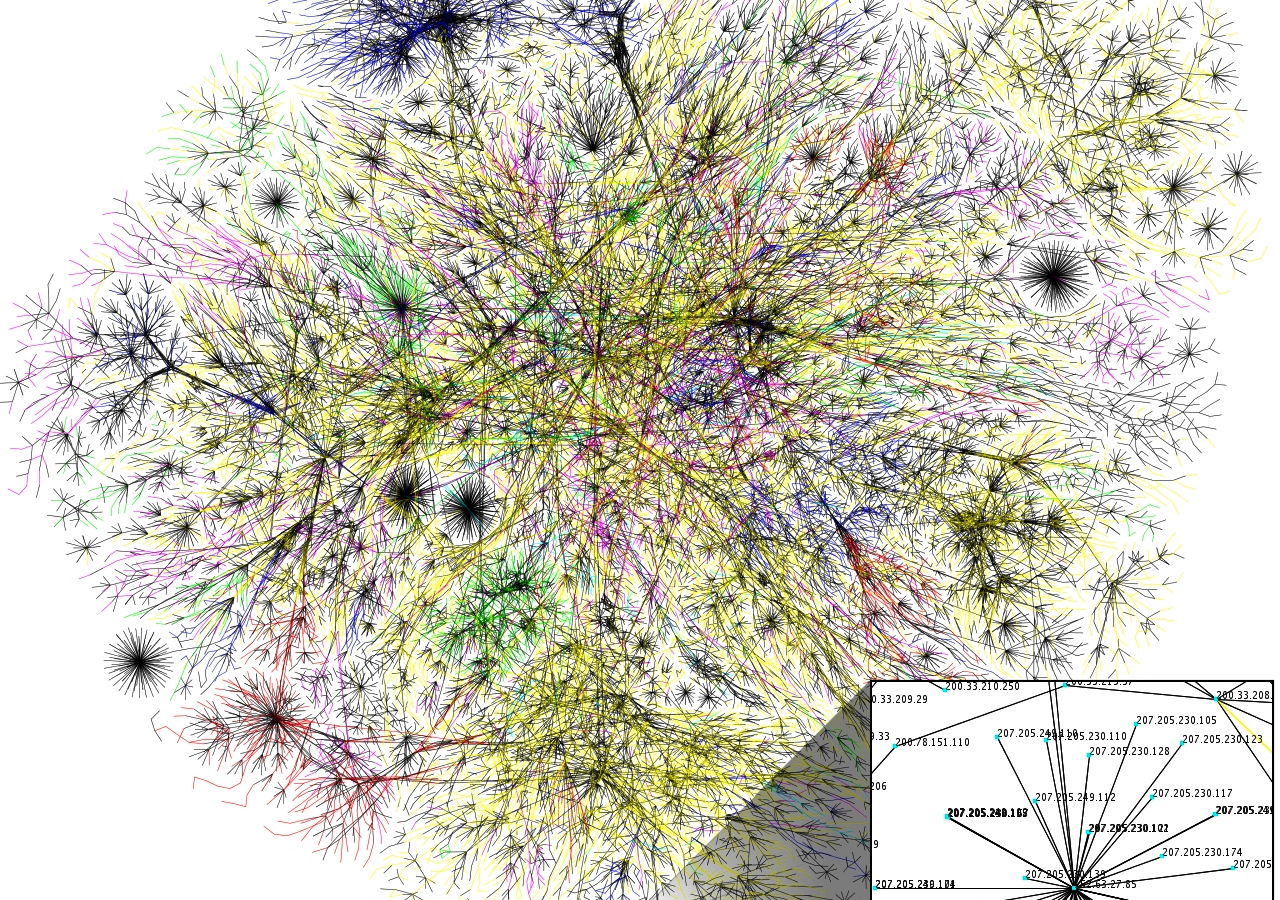

実務での主な用途:外部プロバイダ(Google/Apple/Facebookなど)によるOAuthログイン、SAML/OIDCベースの社内SSO、パスワードレスSMS/メール/Authenticator、ユーザープロビジョニング(SCIM)や多要素認証(MFA)導入。

- 判断材料:導入目的が「UX改善(離脱低減)」「運用負荷削減」「規模化したセキュリティ対策」のどれかを明確にする。短期目標=ログイン摩擦削減、中期目標=運用自動化(アカウント停止など)。

- 比較:自前実装=初期開発コストは低く見えるが、継続的な脆弱性対応・パスワードリセットコスト・準拠性(GDPR/ログ保存)で長期的に割高。SaaS提供=初期導入が速く運用負荷が低いが、月額・MAU課金・データ所在の制約あり。自ホスティング(Keycloak等)=運用人員があればコスト最小化可能だが運用・アップデート責任が発生。

- 新情報(トレンド):パスワードレスとDID(分散ID)の実用化が進み、ユーザー同意ベースでの属性連携やローカルデータ保持をベースにしたサービス設計が増加中。OAuth/OIDCが事実上の標準である点は変わらない。

主要機能と具体的な技術要件(開発者が最初に見るべきポイント)

必須サポート技術:OAuth 2.0 / OpenID Connect(ID Token/JWT)、TLS 1.2以上、HTTPS、JWT署名(RS256等)、リフレッシュトークン管理、トークン失効(revocation)。

運用上の要件:監査ログ(認証・トークン発行・エラー)、ログ保持ポリシー、レートリミット、脆弱性管理、SLA(稼働率)とDR(災害復旧)計画。

- 判断材料:SDKの言語対応(JavaScript/TypeScript、Ruby、Python、Go、Javaなど)と公式サポートの有無を必ず確認。モバイルネイティブ(iOS/Android)用のネイティブSDKがあると実装工数が半分以下になるケースが多い。

- 比較:SaaSプロバイダはOIDC/OAuthの仕様準拠度・SDK品質・エンタープライズ機能(SCIM/LDAP連携/MFA)で差が出る。KeycloakやFusionAuth等はフル機能だが運用負荷が上がる。

- 新情報:ブラウザのSameSite変更、サードパーティCookie制限、プライバシー強化は、クライアントサイドでのトークン保管(HttpOnly cookie vs localStorage)設計に直接影響している。

導入効果とROIの現実的な算出(数値例を用いた判断材料)

効果の要点:ログイン摩擦低減→ 向上、パスワード関連対応削減→サポートコスト低下、認証の標準化→開発コストの平準化。

ROI算出のための必須KPI:MAU、パスワードリセット件数、サポート1件当たりコスト(例:3,000〜6,000円/件)、ログイン完了率、SLA違反時の損失見積もり。

- 判断材料(数値例):月間MAU1万、パスワードリセット月100件、1件あたりコスト4,000円なら年コスト 約4,800,000円。ID基盤導入でリセットを50%削減できれば、それだけで年240万円の節約が見込める(目安)。

- 比較:SaaS料金は『無料枠→MAU課金→エンタープライズ見積もり』が主流。例:小規模は無料〜月数十万円、中規模(数万MAU)は月数十万〜100万円台、エンタープライズはカスタム。自ホスティングはインフラ+運用人員(人件費)が主コスト。

- 新情報:パスワードレス導入により一部サービスでログイン成功率が5–15%改善した事例が公開されている(傾向)。導入前後のABテスト設計を推奨。

主要プロバイダ比較(機能・価格・適合性の観点での見方)

比較の軸:機能(OIDC/SAML/SCIM/MFA/パスワードレス)、対応言語・SDK、可用性(SLA)、データ所在(リージョン)、価格モデル、エンタープライズ機能(監査・ログ・カスタムポリシー)。

代表的カテゴリ:SaaS IDサービス(Auth0、Okta、Firebase Authentication等)、クラウドネイティブのID機能(AWS Cognito等)、オープンソース自ホスティング(Keycloak、Gluu等)。

- 判断材料:選定は「誰が運用するか」「どのくらいのトラフィックか」「どの規制(GDPR・CCPA等)を満たす必要があるか」をまず基準にする。

- 比較(数値目安):小規模スタートアップ→Firebase AuthenticationやAuth0の無料枠が最速。月間MAU数万規模→SaaSで数十〜数百万円/年の目安。自ホスティング→初期導入で数十万円〜、運用で人件費が継続費に。※具体額は見積もり必須。

- 新情報:主要SaaSは最近、リージョン別データ保持・可視化ダッシュボード・MFAオプションを強化しており、コンプライアンス対応の差が縮まっている。

セキュリティ・プライバシーの留意点(必須チェックリスト)

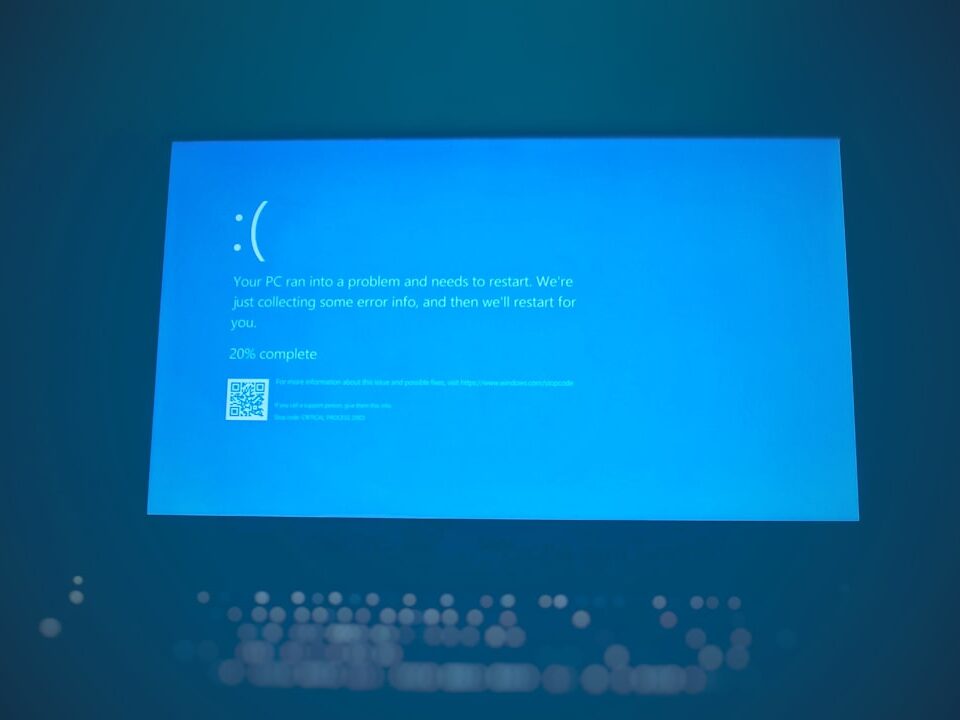

想定されるリスク:トークン漏洩、リフレッシュトークンの不適切な管理、IdP(Identity Provider)障害による全体障害、サードパーティによる情報横断追跡、データローカリティ(保存場所)要件の不一致。

対策例:短いトークン寿命と適切なリフレッシュポリシー、HttpOnly+Secure cookie利用、Token revocationの実装、脅威モデリング、定期ペネトレーションテスト。

- 判断材料:プロバイダが提供するセキュリティ機能(MFA、リスクベース認証、IP制限、SIEM連携)を一覧化して、自社リスクポリシーと照合する。

- 比較:SaaSはセキュリティパッチを自動で受けられるが、IdP障害時は外部依存度が高まる。自ホスティングは制御度が高いが、脆弱性対応は自責。

- 新情報:GDPRやゼロトラストの流れで『最小権限・属性の最小化』が推奨され、ID属性を最小限に収集する設計が監査で好まれる傾向。

影響の輪:webサービスID導入がもたらす波及効果(中心→関連→長期)

中心事象:ID基盤の統合(SSO/外部ID連携の導入)。

波及効果(短期〜中期):ログインUX改善→ 向上、サポート件数減→運用コスト削減、セキュリティ統一→脆弱性対応の迅速化。

波及効果(長期):顧客データ整備によるマーケティング精度向上、B2B連携でのSAML/OIDC要件満たしやすさ、規制対応の効率化。

- 判断材料:どの波及効果を最優先するか( 直結か運用効率か)で選定と導入順序が変わる。短期の R改善を狙うならOAuthログイン・パスワードレスが優先。

- 比較:パブリックID(Google/Apple)は導入が速いが属性が限定される。企業向けSSOは属性提供やSCIMで管理が楽になるが設定工数がかかる。

- 新情報:データ統合(認証ログと行動ログの突合)が可能になると、不正検出やユーザーライフサイクル分析の精度が上がりやすい(ただしプライバシー配慮が必須)。

ステークホルダー別の要点(企業/ユーザー/業界規制の視点)

企業視点(プロダクト/事業): 迅速な市場投入、離脱率低下、クロスサービス認知の向上が期待。コストはSaaS課金か人件費で分岐。

ユーザー視点:ログインの簡便化(SNSログインやパスワードレス)がUXを改善する一方、属性提供や追跡への懸念があるため透明な同意設計が重要。

業界規制視点:個人情報保護法/GDPRなどにおけるデータ最小化・保持期間管理・越境移転制約に対応する必要あり。

- 判断材料:それぞれの利害関係者が満たすべき必須要件(可用性・透明性・法令遵守)をプロジェクト初期に文書化すること。

- 比較:B2BプロダクトはSAML/SCIM対応が重視されるが、B2CはOAuth/OIDC+SNSログインが効果的。どちらを優先するかでベンダー選定が変わる。

- 新情報:規制側の注視点は『同意の粒度』に移っており、ログイン時に何を提供するか(属性レベル)を明示するUIがUX指標にも影響を与える。

向いている人・向いていない人(導入可否の実務判断)

向いている(導入を検討すべきケース):複数サービスを運営している企業、ユーザー数が増加して運用コストが膨らんでいる事業、コンプライアンス対応が必要なサービス、SaaSや外部連携が多いプロダクト。

向いていない(導入を慎重に検討すべきケース):MAUが極小(数百未満)で運用費を最小化したい個人プロジェクト、専任の運用者を確保できず自ホスティングを選べないケース、外部依存に敏感なセキュリティポリシーを持つ組織(ただしSLA交渉で解決可能な場合もある)。

- 判断材料:年間ユーザーサポートコスト、事業成長見込み(MAUの見込み増)、規制要件の厳しさで『SaaS採用』『自ホスティング』『自前実装』のどれが合うかを決める。

- 比較:月間MAU数千〜数万規模ならSaaSがコスト・導入速度ともに優位。MAUが数十万でかつ柔軟なカスタマイズが必要なら自ホスティングを検討。

- 新情報:パスワードレスへの関心増加により、短期的にはUX改善の効果が出やすいユーザー層(モバイル主導、若年層)で導入効果が高い傾向にある。

導入手順と具体的ワークフロー改善(スケジュールと工数目安)

推奨導入フェーズ:1) 要件定義(2週間) 2) PoC(1–4週間) 3) 本番設計・セキュリティレビュー(2–4週間) 4) 移行・ローンチ(1–4週間) 5) 継続運用・監査。合計目安:小〜中規模で2–3ヶ月。大規模・エンタープライズは3–6ヶ月以上。

工数目安(小〜中規模):プロダクト責任者30–60時間、バックエンドエンジニア80–200時間、SRE/運用エンジニア50–100時間。SaaS利用時は実装工数が半分程度に短縮されることが多い。

- 判断材料:PoCで最低限検証すべき項目(ログインフロー、トークン検証、MFA、異常時のリカバリ)を先に決める。PoCで未解決なら本番移行は延期を推奨。

- 比較:SaaSだと設定とSDK組み込みで1–3週間で認証フローが動く場合があるが、カスタムポリシーやオンプレ要件があると設定工数が増える。

- 新情報:CI/CDにおける秘密情報管理やテストユーザーの扱い(ステージングIdPの導入)は近年必須のベストプラクティスになっている。

注意点・よくある落とし穴(導入前に避けるべきミス)

よくあるミス:認証ログを残さない/トークンリフレッシュの失敗ケースをハンドリングしていない/ユーザー同意を適切に取得していない/IdPダウン時のフォールバック未整備。

回避策:テストシナリオを網羅(異常系含む)、監査ログとアラート設定、ステージングIdPを使ったE2Eテスト、リージョン別データ保持設定の確認。

- 判断材料:サービス停止時にどの機能が失われるか(ログイン・既存セッション・API呼び出し)を一覧化し、影響度に応じたフェイルオーバー設計を行う。

- 比較:簡易なSNSログインのみだと属性不足でユーザー管理に困ることがある(メールが取れない等)。事前に必要属性を洗い出す。

- 新情報:最近は『最小限の属性で始め、必要に応じて属性要求を段階的に増やす』設計が推奨され、オンボーディング時のドロップ率低下が期待できる。

FAQ

webサービスIDと単なるSNSログインはどう違う?

SNSログインは外部プロバイダを使った認証手段の一つで、user情報が限定される場合が多い。一方でwebサービスIDはOAuth/OIDC/SAML等を含む総合的なID基盤で、属性管理、SSO、MFA、SCIM等の運用機能を持つ点が異なります。判断材料としては『属性管理が必要か』『SSOやプロビジョニングが必要か』で選ぶと良いです。

小規模サービスでも導入する意味はある?

MAUが非常に小さく運用コストを極限まで下げたい場合は自前の簡易認証で良いこともあります。ただし事業成長を見越すなら、SaaSの無料枠でPoCを行い、将来の移行コストを下げておくメリットは大きいです。

セキュリティ監査(SOC2等)はどう扱えば良い?

SaaSを使う場合はプロバイダの監査レポート(SOC2/ISO27001等)を確認すると同時に、自社の運用側(設定ミス・APIキー管理)も監査対象になります。監査依存を完全に外すことはできない点に注意してください。

データの所在(リージョン)はどこまで気にするべき?

規制次第です。EUユーザーが多ければGDPR対応、特定業界(医療・金融)では国内データセンター要件があることがあります。プロバイダにリージョン指定やデータ削除機能があるかを確認してください。

導入後の改善をどう測るべき?

代表KPIはログイン成功率、パスワードリセット数、認証関連サポート件数、認証障害の発生件数、認証経由の 率です。導入前にベースラインを取り、A/Bで測定できる状態にしておくことを推奨します。

この記事をシェアする

あわせてチェック